Eine Schritt-für-Schritt Anleitung zur Einrichtung von Azure Virtual Desktop.

Was ist Azure Virtual Desktop (AVD)?

Azure Virtual Desktop ist ein Cloud-basierter Desktop- und App-Virtualisierungsdienst von Microsoft. Er ermöglicht Benutzern den Zugriff auf Windows-Desktops und -Anwendungen von überall und jedem Gerät aus.

Die Einrichtung von Azure Virtual Desktop mit Entra ID (früher Azure AD) Only umfasst mehrere wichtige Schritte. Diese Anleitung zeigt das Vorgehen auf und liefert wichtige Hinweise zu den Fallstricken bei der Einrichtung von AVD (Azure Virtual Desktop).

🛫Quick-Start

- Anlegen einer Resource group

- Virtual Network anlegen

- Log Analytics Arbeitsbereich für Diagnoseeinstellungen anlegen (optional)

- Host Pool anlegen (persönlich oder gepoolte Hostpools)

- Session Host und virtuelle Maschinen hinzufügen

- Domain join für die virtuellen Maschinen durchführen

- Wenn noch nicht vorhanden, dann eine Application Group erstellen

- Workspace erstellen und Application Group dazu registrieren

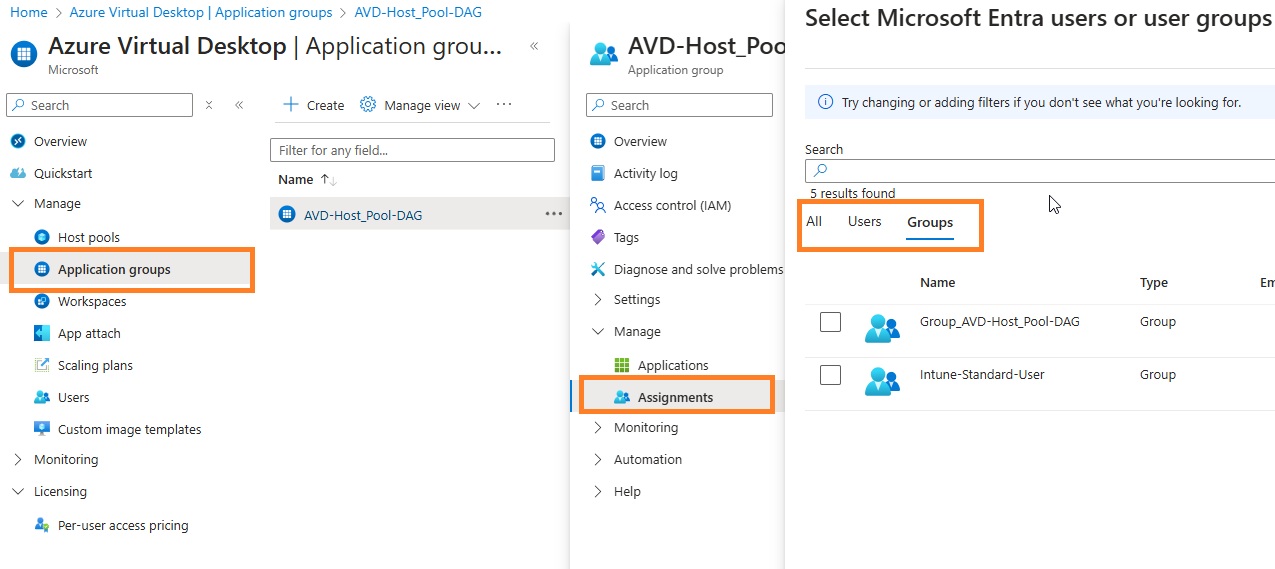

- Application group –> Benutzer zuweisen (Best Practice ist eine Benutzergruppe und keine einzelnen Benutzer)

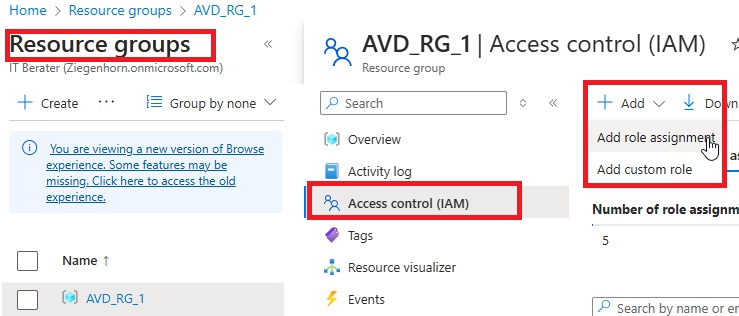

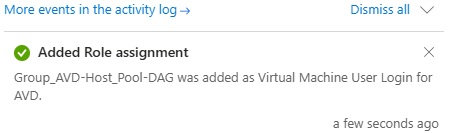

- Benutzerzugriff und Rollenzuweisung für in EntraID eingebundene VMs einrichten.

LINK: https://learn.microsoft.com/de-de/azure/virtual-desktop/azure-ad-joined-session-hosts

Die Ressourcengruppe auswählen und die Rolle: Virtual Machine User Login zuweisen.

- Benutzerdefinierte RDP-Eigenschaft(targetisaadjoined:i:1) dem Hostpool hinzufügen

LINK: https://learn.microsoft.com/de-de/azure/virtual-desktop/azure-ad-joined-session-hosts - Windows App öffnen und mit diesem Benutzer anmelden

Applikation hinzufügen

Applikationen in Azure Virtual Desktop (AVD) bereitstellen

Es gibt verschiedene Möglichkeiten, Anwendungen in Azure Virtual Desktop bereitzustellen:

1. Installation auf dem Host-Image

- Direkte Installation im Master-Image

- Anwendungen werden Teil des Basis-Images

- Geeignet für häufig genutzte Standardanwendungen

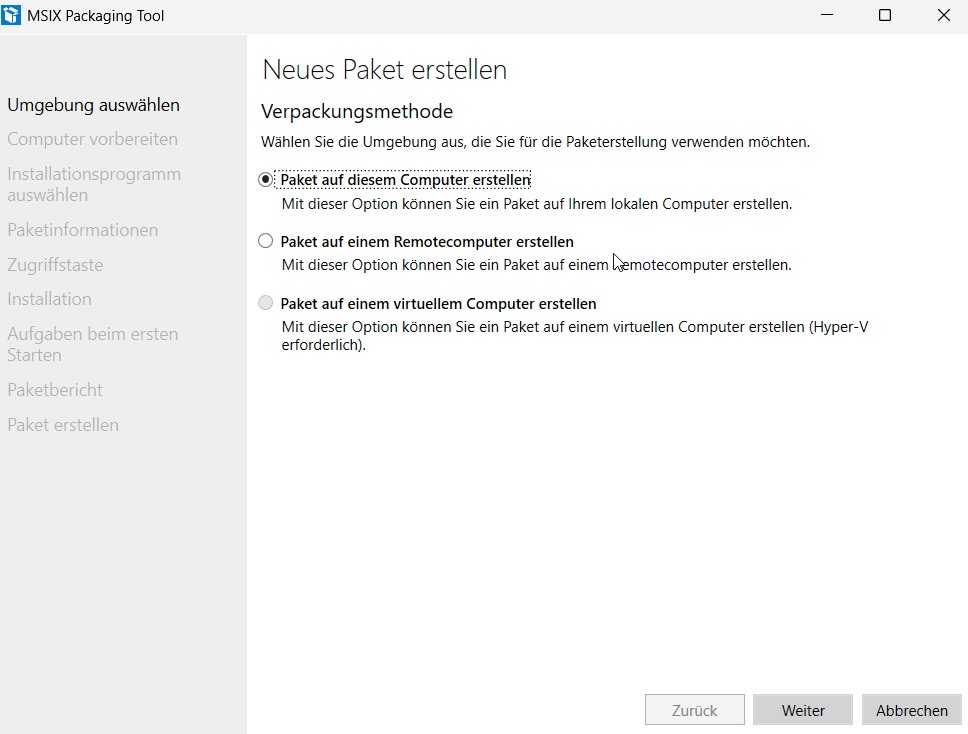

2. MSIX App Attach

- Moderne Methode zur App-Bereitstellung, da die Anwendungen von primären Image getrennt werden

- Anwendungen werden dynamisch eingebunden

- Vereinfachtes App-Management und schnellere Updates

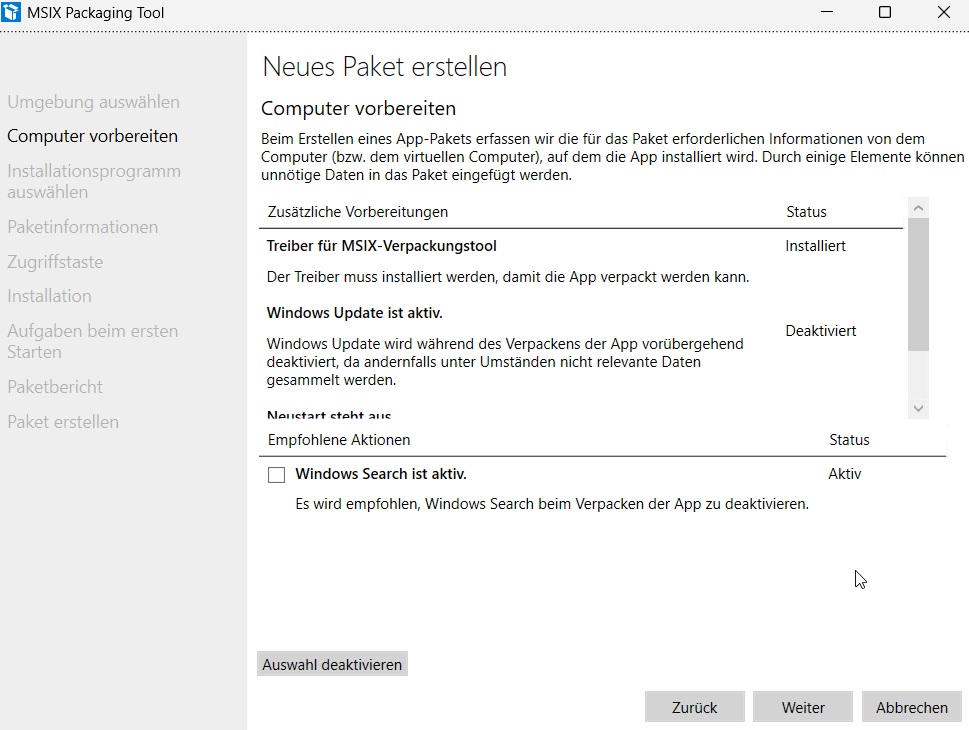

MSIX-Pakettool:

- MSIX packages dem vorher angelegten Host-Pool hinzufügen. Achtung! Vorher muss ein Storage Account angelegt/hinzugefügt werden.

Man kann dann den Azure Storage Explorer verwenden.

https://azure.microsoft.com/en-us/products/storage/storage-explorer/ - Dann in die Application Group wechseln und unter Applikation das Paket hinzufügen

- Aus der MSIX Datei, die man zuvor erstellt hat, wird nun ein App Attach Datenträgerimage erstellt.

msixmgr.exe -Unpack -packagePath "C:\DATEN\Azure-AVD\AppX\Zwift.msix" -destination "C:\DATEN\Azure-AVD\AppX\zwift.cim" -applyACLs -create -fileType cim -rootDirectory apps4. Berechtigung(RBAC Rollen) für die Azure Dienstprinzipalen vergeben

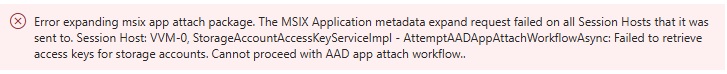

Bei der Aktion: Create App Attach kommt folgende Fehlermeldung(siehe oben). Dazu muss den beiden Azure Dienstprinzipalen (Azure Virtual Desktop und Azure Virtual Desktop ARM Provider ) die RBAC Rolle Lese und Dateizugriff eingerichtet werden.

Dazu bitte folgenden Link verwenden:

https://learn.microsoft.com/de-de/azure/virtual-desktop/service-principal-assign-roles?tabs=portal

Sind die beiden Rollen fertig eingerichtet, dann sieht man im Storage Account folgende Einträge:

3. RemoteApp

- Ideal für spezifische Anwendungsfälle

- Einzelne Anwendungen ohne vollständigen Desktop bereitstellen

- Ressourceneffizient und flexibel

Besonderheiten

- Virtual Machine Location (Session Hosts) und virtual Network Location müssen identisch sein.

Standort VM == Standort Virtuelles Netzwerk - Da der lokale PC, den ich für meine Anmeldung verwende, nicht zu demselben EntraID-Mandanten gehört, müssen benutzerspezifische RDP Einstellungen vorgenommen werden (siehe Punkt 10)

- Die Anmweldun über Windows App funktioniert nur, wenn im Azure ein Schul- oder Geschäftskonto hinterlegt ist

🥵Fehlerbehebung + Log Analyse +Monitoring

Keine Verbindung zum SessionDesktop

Bei der ersten Einrichtung und Konfiguration von Azure Virtual Desktop konnte ich keine Verbindung herstellen.

Diese 3 Punkte aus dem Qucik-Start sind deshalb wichtig, damit die Verbindung zum Session Desktop problemlos funktioniert.

8. Application group –> Benutzer zuweisen

9. Benutzerzugriff und Rollenzuweisung für in EntraID eingebundene VMs einrichten.

10. Benutzerdefinierte RDP-Eigenschaft(targetisaadjoined:i:1) dem Hostpool hinzufügen

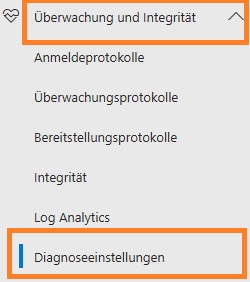

- Einen Log Analytics Arbeitsbereich anlegen

- Protokolle aus EntraID an den log Analytics Arbeitsbereich senden

Diagnoseeinstellungen hinzufügen (EntraID)

Besonderheit Diagnoseeinstellungen:

Möchte man direkt bei der Einrichtung des HostPools für seine AVD Umgebung die Diagnoseinstellungen aktivieren, dann stehen 3 Möglichkeiten zur Auswahl.

- An Log Analytics-Arbeitsbereich senden

- Im Speicherkonto archivieren

- An einen Event hub streamen

Das Senden an den Log Analytics-Arbeitsbereich funktioniert dann also nur, wenn man bereits diesen selben im Vorfeld angelegt hat.